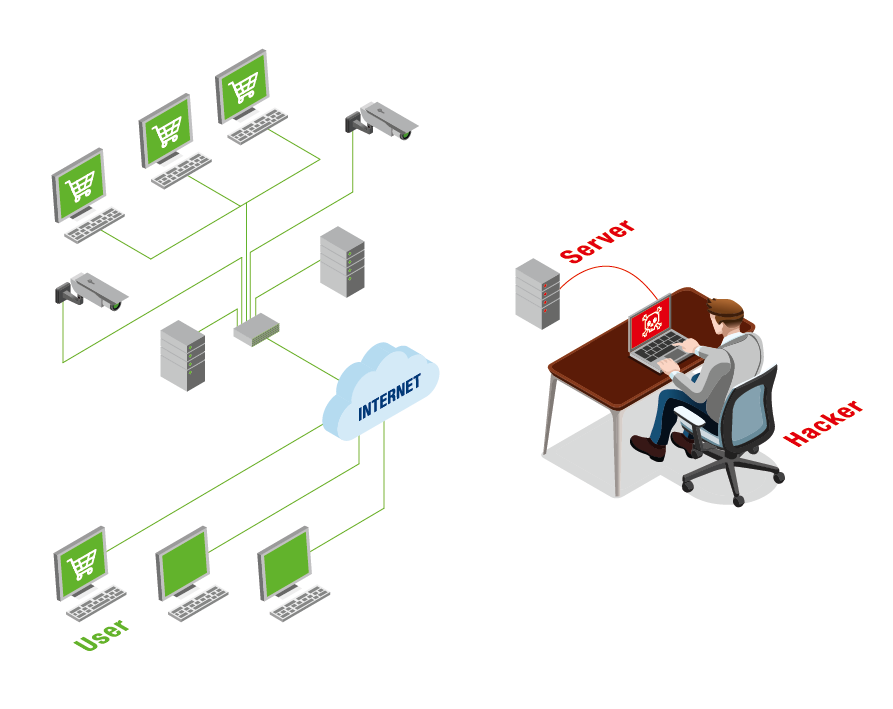

Immer wieder ist von Angriffen, von Cyber-War und ähnlichem die Rede. Eine häufig genutzte Form des Angriffs sind sogenannte DDoS-Attacken (Distributed denial of Service – „Verteilte Verweigerung von Diensten“), die Dienste gezielt stören.

Zweck einer DDoS-Attacke

Es gibt in der Regel zwei wesentliche Gründe, einen Angriff zu starten – die Erpressung oder das unlautere Verhalten eines Konkurrenten. Im ersten Fall wird sich vor dem Angriff meist der Erpresser melden und seine Forderungen nennen (z.B.: Zahlung einer bestimmten Summe per BitCoin o.ä.). Im zweiten Fall wird sich niemand melden, weil das Ziel in der Regel die Störung des Geschäftsbetriebs und damit der Reputation des Unternehmens ist.

Wie läuft eine DDoS-Attacke ab?

1. Erzeugen eines Bot-Netzes

Viele der mittlerweile verfügbaren Systeme sind angreifbar; auf diesen Systemen kann ein fremder Code ausgeführt werden. Beispiele für verwundbare Systeme sind Kameras zur Videoüberwachung, Temperatursensoren oder Haushaltsgeräte mit Internet-Anschluss.

2. Vorbereitung des Angriffs

Der auf diesen Geräten installierte Code wartet auf Befehle, die auf einem Server irgendwo im Internet abgelegt werden. In diesen Befehlen wird meist die IP-Adresse oder die Webseite des Ziels mitgeteilt.

3. Durchführung des Angriffs

Auf den Befehl hin senden alle Bot-Geräte Datenpakete an das angegebene Ziel. Jedes der Geräte für sich erzeugt dabei nur einen relativ kleinen Datenstrom. Zusammengenommen werden tausende Geräten aber ein Datenaufkommen erzeugen, das jeden Server und jeden Router am Ziel überlastet. Die Folge davon ist, dass die auf dem angegriffenen System laufenden Dienste nicht mehr erreichbar sind.

Schutz vor DDoS-Attacken

Die einfachste Form, sich während einer DDoS-Attacke zu schützen, ist, das Ziel (die IP-Adresse oder den Webserver) aus dem Netz zu nehmen und den auflaufenden Traffic so ins Leere laufen zu lassen. Allerdings wäre damit das Ziel des Angreifers erreicht: Der betroffene Dienst ist nicht mehr erreichbar.

Die etwas aufwändigere Art ist, einen „DDoS-Dienst“ vorzuschalten und so „guten“ von „bösem“ Traffic unterscheiden zu lassen. Diese Methode ist nicht ganz billig, weil hierzu neben großen Bandbreiten ins Internet auch leistungsstarke Server notwendig sind, die die Datenpakete analysieren und entweder gezielt verwerfen oder dem ursprünglichen Ziel zustellen.

Wie kann NETHINKS helfen?

Wir bieten DDoS-Schutz in zwei Formen an:

1. Schutz von HTTP-Traffic (Webshops, Webservices etc.)

2. Schutz einzelner IP-Adressen oder ganzer IP-Netze (bis zu /19 IP-V4)

Nähere Informationen zu unseren dazugehörigen Leistungen finden Sie auf unserer Website und regelmäßig in weiteren Artikeln auf unserem Blog. Ihre Fragen beantworten wir auch gerne persönlich – nehmen Sie Kontakt mit uns auf!

Bild: ©pieceofmind – Fotolia.com